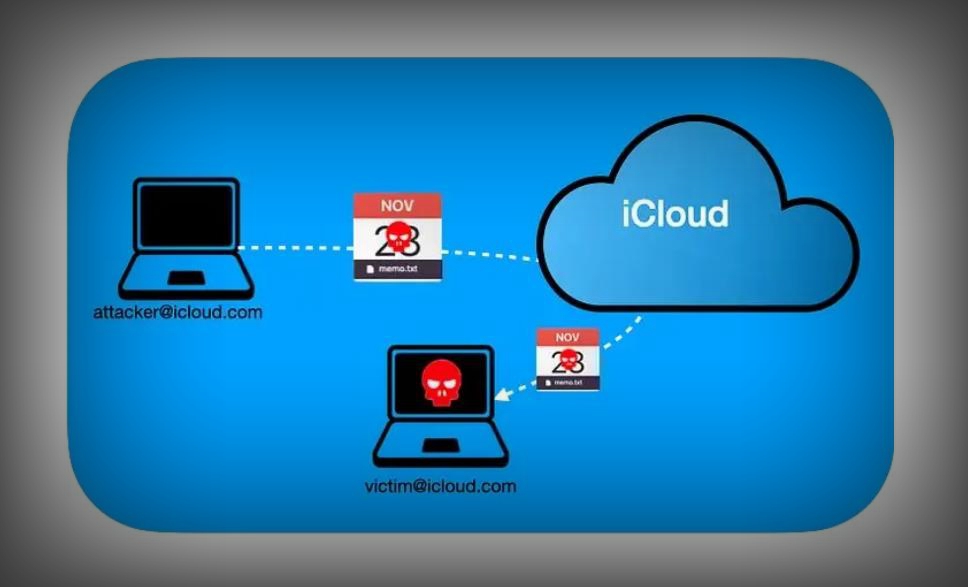

近日,科技媒体AppleInsider发布重要安全报道,揭示了此前存在于macOS系统中的一项严重漏洞,该漏洞允许攻击者仅通过发送一个日历邀请,就能实现对用户iCloud账户的完全访问。幸运的是,苹果公司已经通过多次系统更新成功修复了这一安全威胁。

据安全研究员Mikko Kenttala在Medium平台上的详细披露,这一被称为“零点击”的漏洞存在于macOS的日历应用中,攻击者能够利用该漏洞在日历应用的沙盒环境中添加或删除文件,甚至执行恶意代码,直接访问用户的iCloud照片等敏感数据。这一发现引起了业界的广泛关注,因为它极大地降低了攻击门槛,使得用户在不进行任何操作的情况下就可能遭受数据泄露的风险。

该漏洞的追踪编号为CVE-2022-46723,攻击者通过发送包含特殊构造文件名(如“FILENAME=../../../malicious_file.txt”)的日历邀请,能够将恶意文件放置在用户文件系统的危险位置,绕过正常的安全限制。更令人担忧的是,攻击者还能利用这一漏洞在macOS系统升级过程中注入恶意代码,尤其是在从Monterey版本升级到Ventura版本的过程中,进一步扩大了攻击范围。

面对这一严峻的安全挑战,苹果公司迅速响应,自2022年10月至2023年9月期间,通过多次系统更新加强了对日历应用的文件权限管理,并增设了多重安全防护层,有效阻断了目录遍历攻击等潜在威胁。这些更新不仅修复了已知的漏洞,还提升了系统的整体安全性,为用户的数据安全保驾护航。

此次macOS日历漏洞的及时修复,再次体现了苹果公司对用户数据安全的重视和承诺。随着网络安全威胁日益复杂多变,用户也应保持警惕,及时更新系统以享受最新的安全防护措施。同时,对于来自不明来源的日历邀请或文件,用户应保持谨慎态度,避免随意打开或接受,以防落入攻击者的陷阱。